为区块链做设计有什么不同

—即如何设计“可信”技术的信任。

翻译原文: https://media.consensys.net/designing-for-blockchain-whats-different-and-what-s-at-stake-b867eeade1c9

区块链技术正在重新定义信任,改变我们如何思考日常生活的结构,从身份、经济以及政府。它推动设计师进行系统和更大规模的思考 - 重新定义分散形式的未来团队的角色和价值。

如果我们不解决人们实际存在的问题,就无法实现区块链的未来。

我最近的目标是让这个领域有更多的设计师:更多的同理心,更多的用户研究,更多的设计思维,以及更多的关注现在遇到的用户。

人们经常问:“区块链设计有什么不同?”我想给出更好的答案。这个答案从问正确的问题开始:设计信任的真正含义是什么?

为信任1.0做设计

早在2016年中,就开始在IBM开展区块链工作 - 首先是开发工具来获得和维护区块链网络,然后在短时间内发布潜在的身份识别产品。此时,并没有真正意识到在IBM和Hyperledger平台上所做的超越区块链的大局。加密货币热潮还没有真正开始。我从来没有在电视上看到任何加密货币的报道,朋友当然不知道我在说什么。

在加入区块链团队的过程中,记得看过关于比特币的视频,了解了其中的运行原理。但Hyperledger中是没有加密货币的。关于比特币如何工作 - 挖掘,采矿奖励,防止双重开支的保障措施 - 都不在Hyperledger中。因为比特币存在品牌问题,IBM的区块链人员并没有重视,所以也没有真正讨论加密货币。

IBM关注的是区块链的业务成果:节约成本,提高效率,缩短跟踪供应链上货物的时间。我仍然有很多关于激励和私人网络的问题,但是都没有得到解决。

然后,在很短时间内从事了关于身份产品的工作。 我看到了区块链上自我主权认同的巨大潜力,我被迷住了。 这是一个真正帮助人们的机会 - 无证件,被贩运者,边缘案件,身份被盗的人。 这是一个让人们控制自己的数据并帮助他们的机会,而不是集中式的机构,如果他们想要的话,可以通它赚钱。 这时,区块链开始感觉像一场革命。 当你消除所有的障碍并将控制权交还给人时,小鱼可以与大鱼竞争。

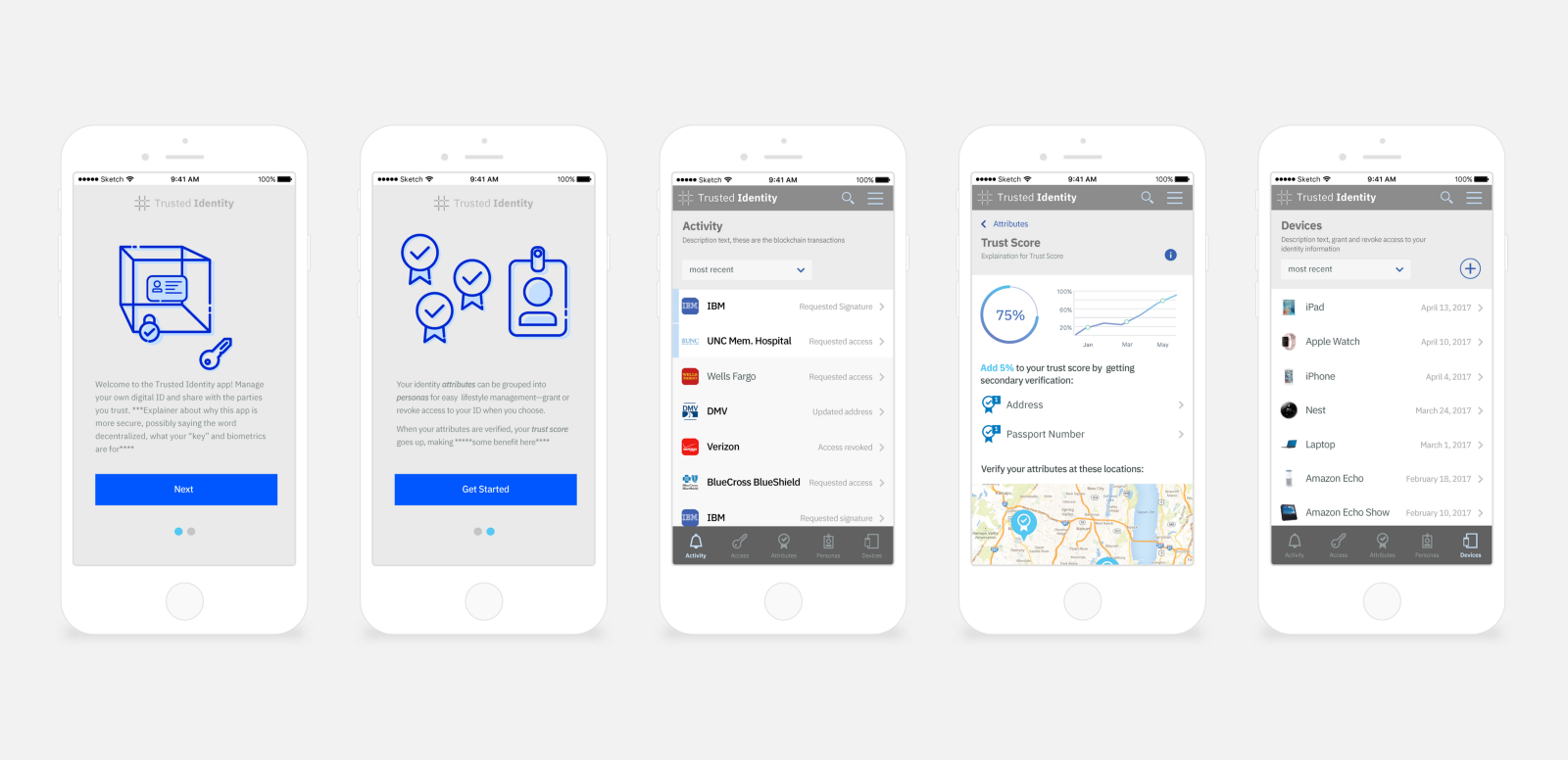

在2017年初,我写了关于如何在IBM设计区块链的问题 - 现在称之为Designing for Trust 1.0。 当时看到的是无法真正使用的应用程序,没有明确的流程。 我们一直在追求工程决策,扭曲用户体验,以适应已经构建的内容。 所以,我只是用以人为中心的常规设计原则来解决问题。有过分使用行话(专业术语)问题,并强调显示哈希值。 我认为这是因为大多数应用程序都是为想要看到区块链工作原理的其他开发人员提供的演示。没有人在谈论最终用户。

所以我和同事们进行了最佳猜测,并试图使设计成为交互的重要组成部分。但它仍然是一个表面层,一个附加组件。 我们正在努力尝试和改造一种值得信赖的体验。

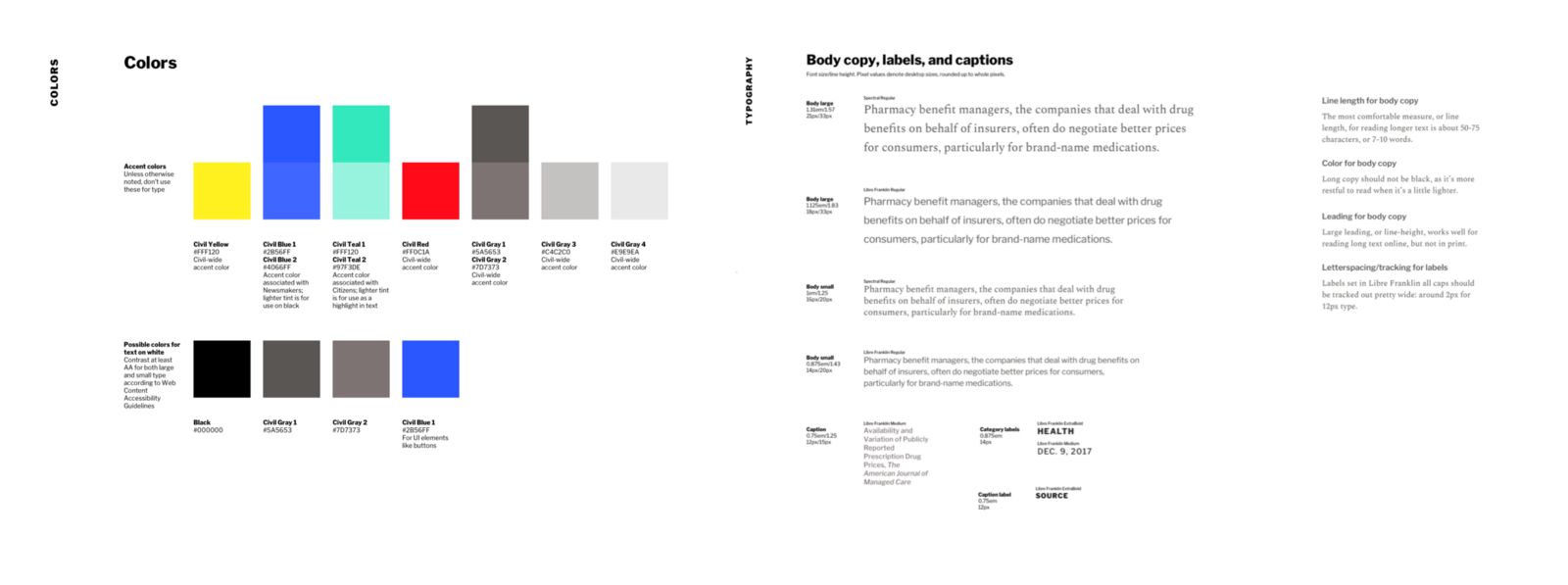

设计理论的要点是:

- 避免行话(生僻的专业词汇)和不可操作的数据(hash 值)。

- 始终如一。使用设计系统。

- 使用现有的 UX 模式。

- 创建积极的指导和反馈。

- 允许并预测错误。

- 设计区块链的全球性 — 本地化,设备不可知论。

上述内容看起来大部分是合理的。很多都是通过一致的视觉设计完成的。不需要华丽的动画(当用户没有明确地告诉它时,事物会移动)以及过多的交互流程。当用户遇到新事物和复杂事物时,这些都是优秀设计师会采用的。

加入以太坊

在2017年7月,我加入了ConsenSys,这是一家主要专注于在Ethereum上构建应用的工作室。在写这篇文章的时候(3月23日),ConsenSys有47个活跃的“spokes”,它们基于区块链之上,工作在教育方法,赏金,土地登记,数据科学,会计,音乐和版权,科幻世界,医疗保健和供应链等等方面。这对设计师来说意味着什么,当我想到这个空间的设计意味着什么时,我突然间想到了更多的信息,用户组和数据。

而在将加密电子货币方面与“真正的区块链可修复的问题”分开之前,我在ConsenSys似乎看到了什么事情可以让我们做到这一点。在比赛后期,我问自己:“在没有中央集权的情况下与一个大集团合作意味着什么?没有中间商的情况下,价值可以转移到什么程度?”

饥饿设计

尽管区块链已经存在近十年了(自从Satoshi在2009年开发比特币创世区块以来),仍然没有足够的设计师,或者对设计师的实际操作有足够的了解。直到去年为止才有好转,因为大多数Web3用户都是那些非常感兴趣和有动力的人。一开始,这些情况大部分发生在命令行中,这些用户已经了解了系统。他们会忍无可忍。但是区块链的成功 - 这种分布式账本未来的传言 - 不仅取决于高度熟练和感兴趣的用户能否采用,还取决于那些试图做好工作,购买商品或玩得开心的普通人。

像2017年12月的Cryptokitties拥堵危机等一些基础设施团队日益增长的问题,它带来了更多的临时用户进入这个空间,迫使很多团队重新评估他们的用户体验。 Cryptonerds开始对设计的力量更加感兴趣,希望设计师们做好准备。

设计思维

人们对区块链感到非常兴奋,有时只是想制造一些东西 - 任何东西 - 使用它,不管是否有人真的需要它。 我们必须依靠一个坚实的过程来确保我们知道正在解决哪些问题以及如何知道是否确实正在解决问题。 通过这个测试并确定你是否真的解决了问题的一个策略是设计思维练习。

“设计思维”只是解决关注人类问题的一种方式。 例如,让我们都同意并验证问题甚至是第一个问题。 然后,它就像绘图,原型设计和验证假设一样 - 因为产品团队(业务,设计和工程)的所有部分都需要参与。

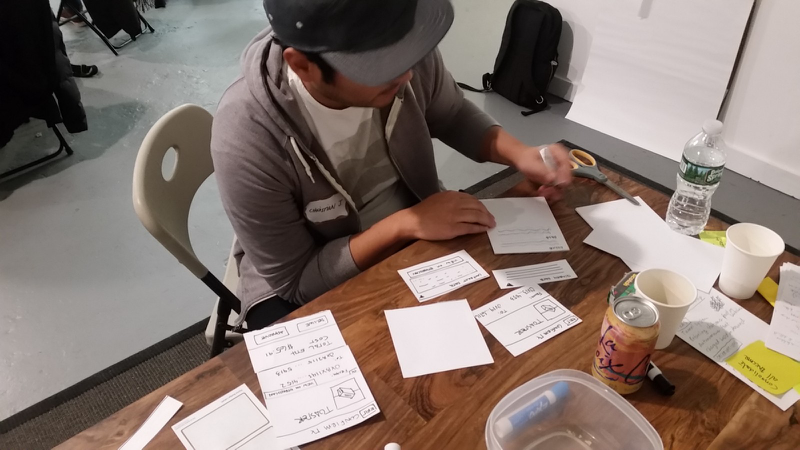

低高保真

当他们仍然在餐巾上时评估想法和解决方案。当你被颜色,按钮风格和字体分散注意力时,你不能专注于重要的事情,比如,它是否解决了问题?是否有要采用的层次结构?

Metamask 的设计师Christian Jeria迅速勾勒出想法,向研讨会中的用户展示。

用户研究

一旦你了解了区块链,为大多数用户客观设计已经太迟了。因为你不是你的用户。所以显然你需要研究和测试更多。

不过,我认为最有效的策略是参与式设计,将用户带入研讨会。你不仅可以看到他们使用的东西,他们可以提供即时反馈,并与你共同构思。事情稍微复杂一点 - 签署法律文件,在特定地点采购用户,并制定补偿或奖励措施 - 但收益是指数级的。

合作

在这个领域良好合作是非常关键的,因为团队中的任何一个人都不太可能完全理解所有领域。在ConsenSys,大多数团队都是远程的(分散的),所以必须制定新的策略,以创建“同一个房间中的每个人”动态:能够快速移动,被动地知道你的团队正在做什么,以及当语言不起作用时,互相展示你的意思。

围绕“信赖机器”设计信任

去年,一位同事说:“仅仅因为区块链技术的建立可以消除对信任的依赖,并不意味着用户会信任机器或网络。”就像我之前说过的那样,当时我认为这是使界面更加“值得信赖” - 对通过界面发生的事情更加诚实。

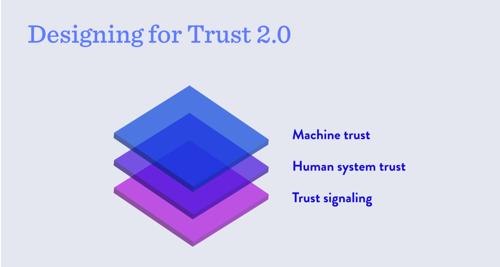

然而,我认为“为信任而设计”比这更深刻。我们现在很难将经验与技术分开。当看到sprint的用户故事时,我会注意到这一点 - 将用户需求与网络/系统需求混淆非常容易。所以试图定义这些图层,我认为真正的关键是能够分辨它们之间的差异。

我认为确实在谈论三种(也许更多)设计的层次:信任机器(区块链),人类系统相互信任和信任感。

1.信任机器

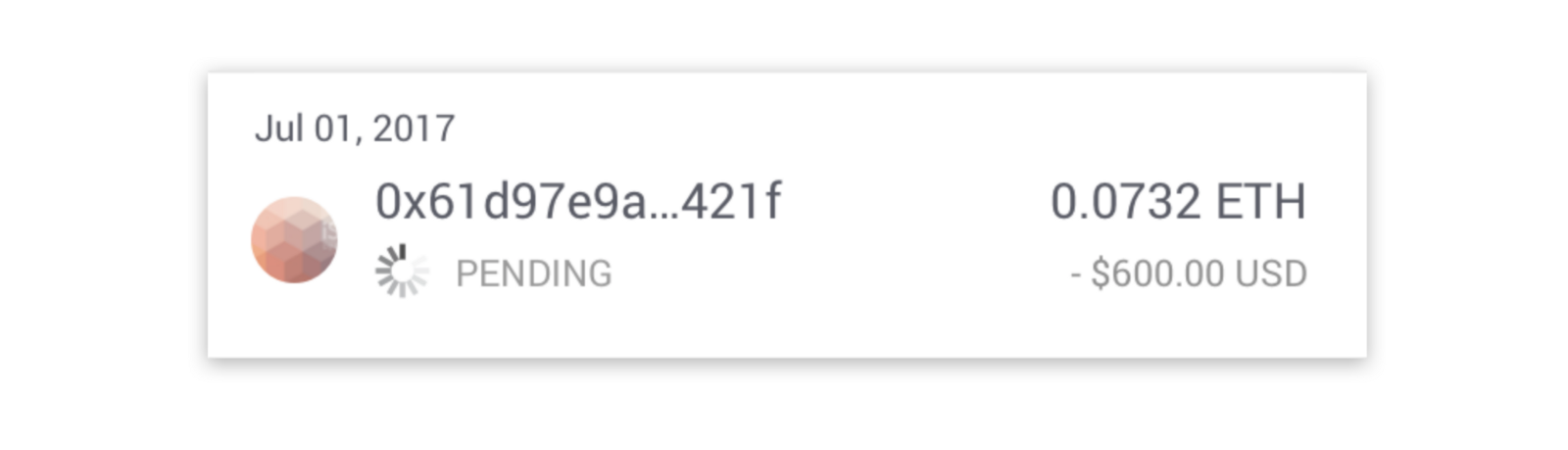

第一层是设计层,它帮助用户信任区块链的各个方面。这意味着围绕现有系统进行设计,帮助人们以最痛苦的方式与机器进行交互,并教育用户了解正在发生的事情。设计师必须了解区块链是如何工作的,以了解什么可以或不可以改变,以便设计诸如gas,等待时间,智能合同和私钥管理等功能。

尽管对用户进行教育和授权非常重要,但有时从设计角度来看,有必要努力将某些功能抽象出来,以便它们不会成为未来体验的组成部分。当然,关于用户是否应该了解参与的系统的所有内容是存在争议的。但期望每个用户都了解区块链的技术内部工作情况是不可能的。例如,用户不需要处理gas — 但现在,它仍然是体验的一部分。 CryptoKitty 危机完美地捕捉到了这种设计的困境。MetaMask的首席开发人员Dan Finlay对此进行了描述:

主要问题在于用户发送的是一笔价格低于标准gas的交易,可能等待几天之后交易才能通过。但用户并不知道,用户感觉似乎整个以太坊网络都坏掉了。

在MetaMask上提出了一个小型解决方案:对于需要很长时间的交易,我们展示了一个按钮,让人们以更高的gas价格重新提交交易。那个小按钮基本上解决了整个问题。它允许人们参加gas拍卖。长期来说,要让用户不要成为加密经济学游戏中的被动乘客,而是成为活跃的玩家,这一点很重要。我们了解到,您不能简化gas拍卖。有时候,人们需要更高出价的动力。

在区块链生态系统中,协作变得至关重要:设计师、研究人员和工程师紧密合作,为用户解决问题。这也是关于了解我们在历史上的位置 - 用未来的眼光和路线图来设计现在的东西。

以太坊的第二层缩放解决方案:状态通道,等离子和Truebit

对于以太坊来说,2018年是基础设施的一年。在生态系统开发出强大的扩展解决方案之前,信任设计也意味着在区块链上花费的交易时间。我们必须关注这些未决状态的用户体验:我们已经接受过技术培训,即使知道交易需要一段时间,仍然无法阻止挫折感和恐慌。

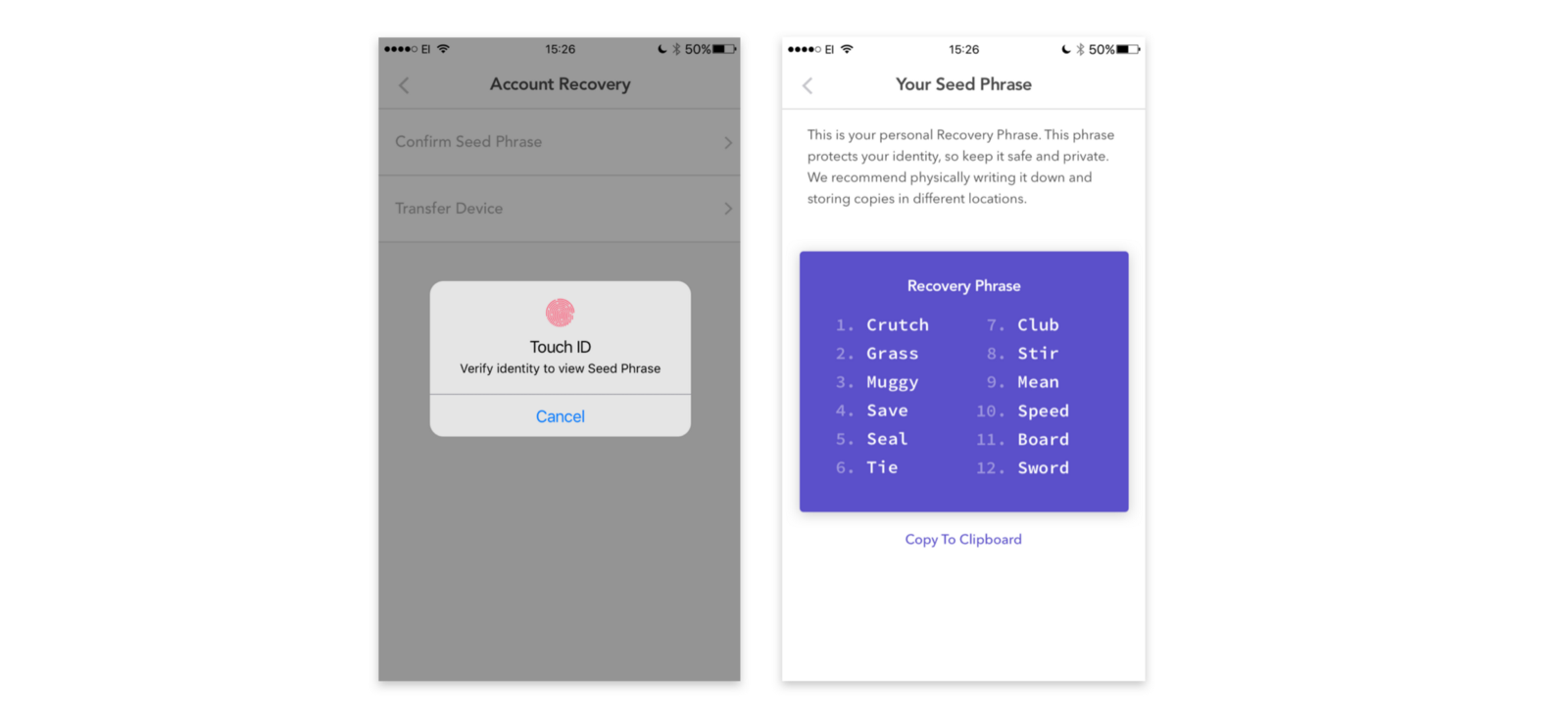

密钥管理是设计人员需要考虑的另一个关键用户体验。由于没有第三方在区块链空间管理用户的数字身份,因此用户必须使用私钥签署交易。安全和设计之间的权衡是长久的:设计是为了为用户创造最好的体验;安全性是为攻击者创造最糟糕的可能体验。必须平衡给予人完全控制的自由和给予人完全控制的危险。

Jonny Howle正在uPort上为此工作。当人们谈论区块链的好处时,他们经常使用“无摩擦”这个词。但让我们来谈谈这意味着什么 - 从中间人,等待时间,第三方等等中删除 - 在某些方面,在处理交易时确实有很好的用途与易犯错的人。作为设计师的一部分工作就是测量什么时间以及我们可以添加多少摩擦。

2.相互信任

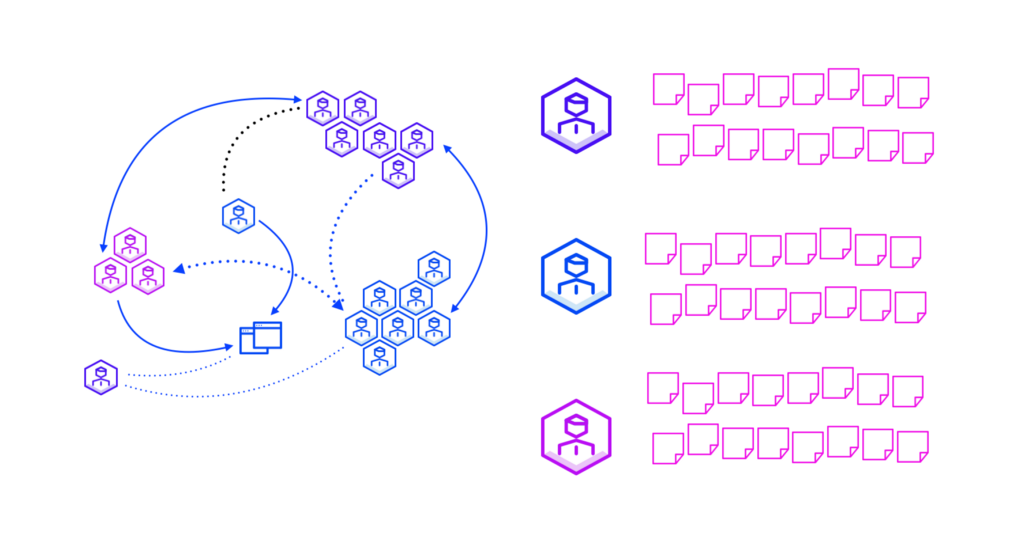

除了促进对区块链的信任之外,设计师还需要设计帮助用户信任并用于彼此协作的机制。这是不同的,因为这些都是可以作为设计师改变的事情,在这之前我们只是设计与区块链机制最舒服的互动。

当一位同事首次向我提出“系统思维”作为产品设计师职位描述的技能时,我的反应很差。我们必须能够在用户研究和线框图,设计思维和原型以及前端和视觉设计和测试之间做到吗?

去年我曾见过一些文章,提出在系统思维和设计思维之间找到一个桥梁,这一切似乎都很累人。但后来我意识到设计人员已经在系统层面思考,例如Design Systems。可持续发展,循环设计和社交平台的设计人员都在不断地考虑这种方式。区块链设计师是事实上的系统思考者。

因为现在有办法消除中间商,并快速转移对等价值 - 除了智能合约外 - 可以谈论如下事情:

- 微小费用:激励用户更想要的东西。Kauri正在探索如何激励为以太坊开发者提供优质帮助。

- 赌注:给予团队一个理由认为你将以团队的最大利益作为行动指南。

- 令牌注册管理机构(TCRs):允许大量相互不信任或不必相互信任的人组织在一起的机制。

- 治理:一群人如何决定事情?谁来投票?谁决定谁来投票?

- 众包:思想的聚合与思考,人群的智慧,预测市场以及汇集资金的能力。

设计机制是一个专门研究协议的领域,激励理性行为者以社会期望的方式行事。通常没有人能很好地理解用户并准确地预测用户的行为。必须为系统中的每个利益相关者绘制和设计步骤,同时必须经过研究和测试。

这就是将以人为本的设计、系统思维、机制设计和隐含经济学结合在一起的地方。人们不会为了一个系统而参与系统:必须研究激励以及他们如何映射到某人想要完成的事情。设计师需要了解并很好地调整激励措施,以便恰当地设计出可用且令人愉快的体验,并且还能维持更大的系统。

3.信任感

必须创建的最后一层是对信任的公开展示 - 人类被视为可信赖的一切。这个设计原则从Designing for Trust 1.0开始,主要是关于良好的设计:

- 显式控制。界面应该以用户期望的方式运行。它不应该做用户没有明确告诉它做的事情

- 减少焦虑和认知负担。复杂的相互作用会放慢速度并逐渐消失。

- 指导一致性。视觉元素为用户提供暗示,让他们知道该期待什么 - 形状和颜色等元素在界面中具有意义。

- 尊重既定的约定。除非绝对必要,否则不要让用户学习新的模式。

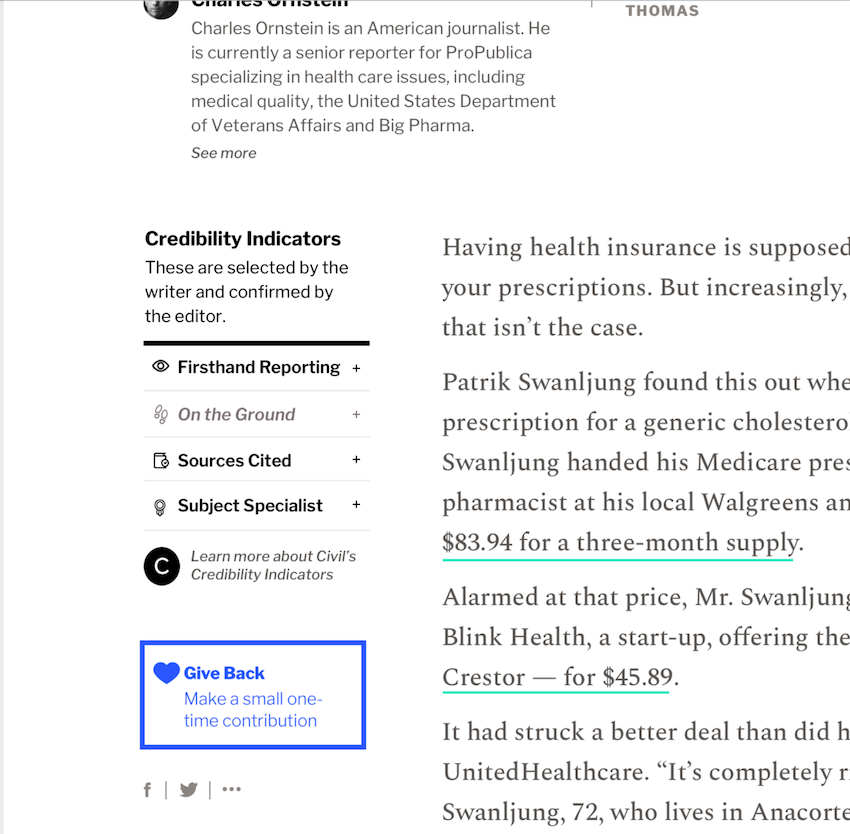

还有其他一些方法来表现和证明可靠性。来自外部权威机构的徽章 - 例如推特帐户或批准的商人印章 - 是一种明显的方式。另一个是积极寻找是什么让用户感到困惑或焦虑,并解决这个问题。民众正在努力打击假新闻,在研究中了解到,内容消费者并不真正了解如何评估新闻的准确性或质量。他们提出了“信誉指标”来教育消费者为什么要信任某些信息。

设计师是保护者

最后也是最重要的设计信任:道德和保护用户。如果人们最终因我们所做的事情而受到伤害,那么“信任机器”就会失败。就像在开始时所说的,事实是,区块链影响着人们生活中最亲密的部分 - 比如金钱,身份和健康 - 但生活往往像狂野的西部。

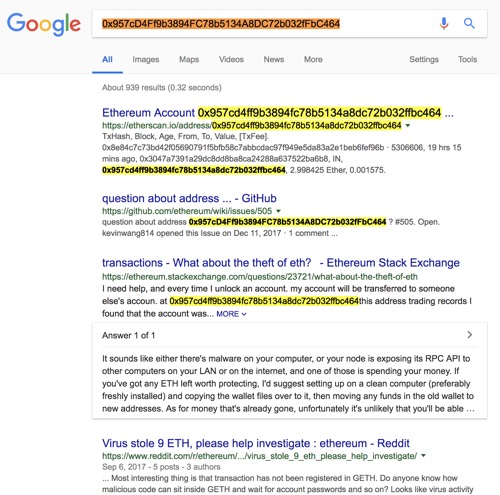

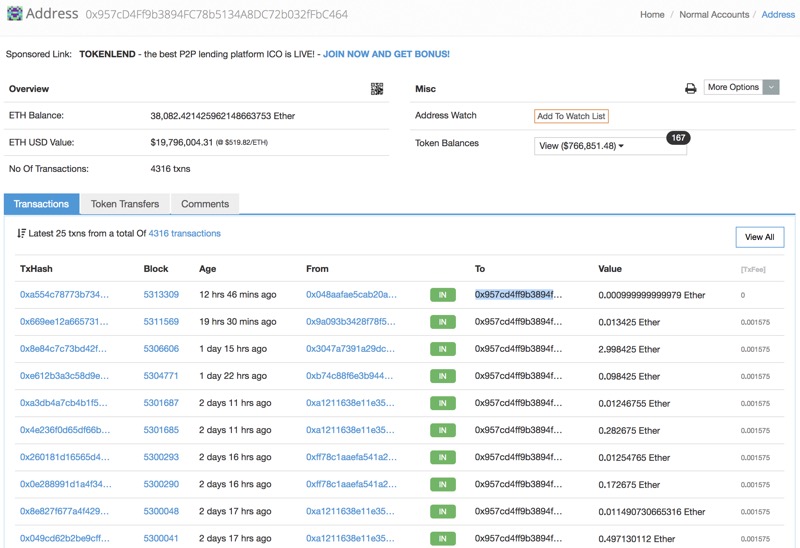

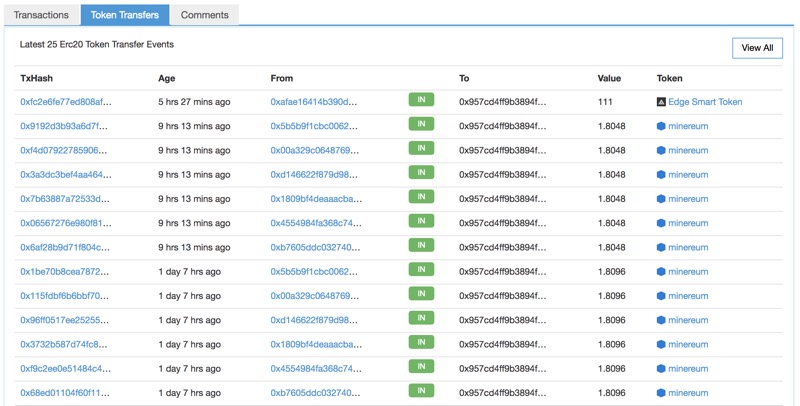

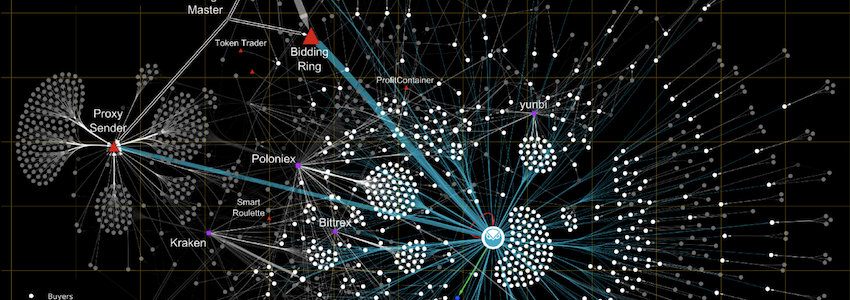

区块链最引人注目的方面之一是在任何时候网络状态都是透明的。但是,这种激进的透明度有时会成为令人担忧的原因。如果有什么应该将你的真实生活身份与地址联系起来,那么你所做的一切都在那里。就个人而言,我担心数据三角测量 - 与其他数据结合变得敏感的无害数据。我们必须仔细考虑区块链上的数据以及管理的链接数据。像zkSNARKS这样的隐私解决方案提供了在不透露交易数据的情况下顺畅地在区块链上进行交易的机会。

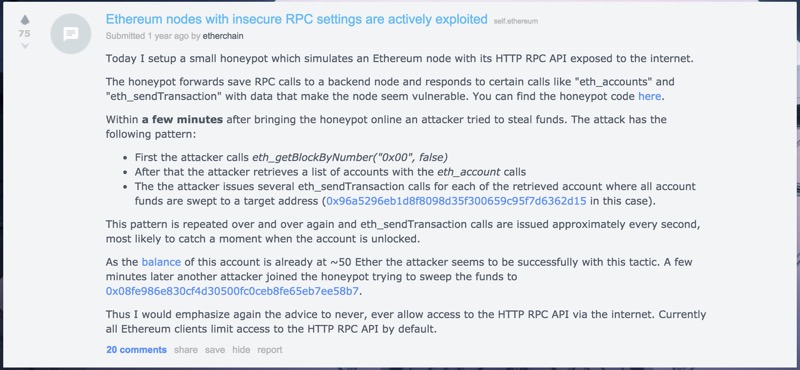

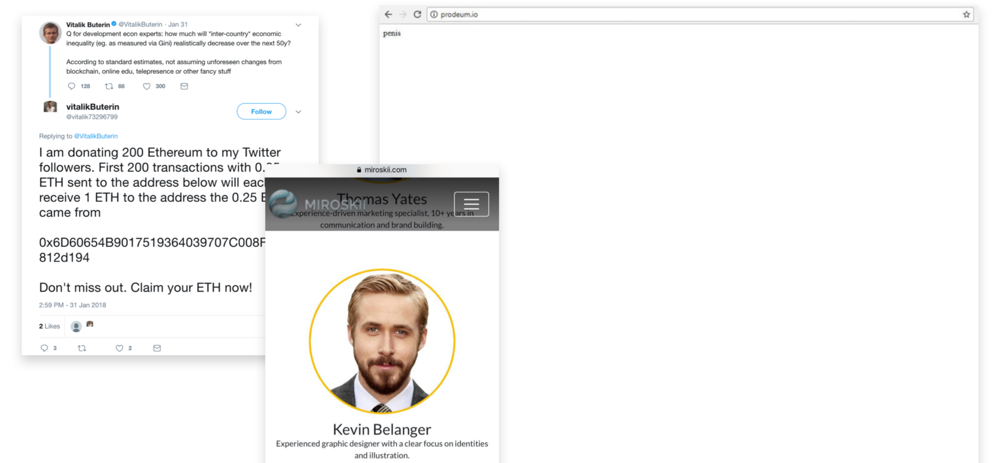

用户面临的危险大部分存在于他们与区块链之间的空间中。除了作为攻击点 - 未授权用户可以攻击的不同点(输入或提取数据)的总和 - 这是人们忘记或丢失私钥的地方。这是诈骗活动的地方。

仅仅因为这些问题没有在区块链上发生,它们仍然是区块链高速路入口的一部分。必须尽一切可能来教育和保护人们。当出现问题时,用户会不顾一切地指责区块链。

进入这个领域的原因是因为我想帮助别人,但有些时候我很担心。很担心现实生活中的黑镜头剧集,在完全理解我们正在取代的内容之前,用区块链代替传统系统,并构建只激励利润,上瘾(像当前的社交平台)或不良行为的系统(但并没有预料到)。

行动号召

设计师,我们需要你在这里。几乎所有的项目都有可能改变我们做事情的方式,而且您有能力影响这种变化是正面还是负面。有很多重要的想法和紧迫的哲学问题,我们需要人们对这些话题给予关注。我们需要知道如何构思,测试,研究,迭代,实验和运送产品的人员。

如果你是新手,不要只阅读文章。其实参与是快速学习的最佳途径。安装Metamask,购买Cryptokitty。在Coinbase上购买数字货币,然后花在Overstock上。

区块链不仅仅是加密货币,所以要探索其他社区。查看Ujo的创作者门户网站和Cellarius的故事讲述平台。尝试赏金或Gitcoin的设计任务。编写智能合同或构建dApp的教程。把你的手指放在区块链上。

不要害怕提问。每个人都是新的,我们一起解决它。在ConsenSys,我们一直在寻找产品设计师,系统和设计思想家,设计研究人员等等。我们需要您的帮助来构建和设计人们可以信任的分布式未来。